Criminosos exploram vazamento do Claude Code para espalhar malware na internet

Um recente incidente envolvendo a empresa de inteligência artificial Anthropic acabou criando uma oportunidade perigosa para cibercriminosos. Após o vazamento acidental do código-fonte de uma ferramenta chamada Claude Code, hackers começaram a usar o episódio como isca para espalhar programas maliciosos na internet.

A campanha aproveita a curiosidade de desenvolvedores e entusiastas de tecnologia que buscam baixar o suposto código vazado da ferramenta. Em vez do material legítimo, muitas vítimas acabam instalando malwares capazes de roubar informações sensíveis de seus computadores.

O caso reforça um alerta importante: nem todo arquivo que circula na internet após um grande vazamento é seguro.

O que é o Claude Code

O Claude Code é uma ferramenta criada pela Anthropic para ajudar programadores a escrever e executar código utilizando inteligência artificial. Diferente de um chatbot tradicional, o sistema funciona como um agente de programação, capaz de operar diretamente em ambientes de desenvolvimento e executar tarefas no terminal.

No entanto, no final de março de 2026, um erro durante o processo de publicação de uma atualização acabou expondo parte do código-fonte da ferramenta. Um arquivo de mapeamento incluído por engano no pacote liberado publicamente permitiu reconstruir cerca de 500 mil linhas de código interno, distribuídas em mais de 1.900 arquivos.

Embora a empresa tenha afirmado que nenhum dado de clientes ou credenciais sensíveis foi exposto, o material acabou se espalhando rapidamente pela internet.

Foi justamente nesse momento que criminosos começaram a agir.

Como os hackers estão explorando o vazamento

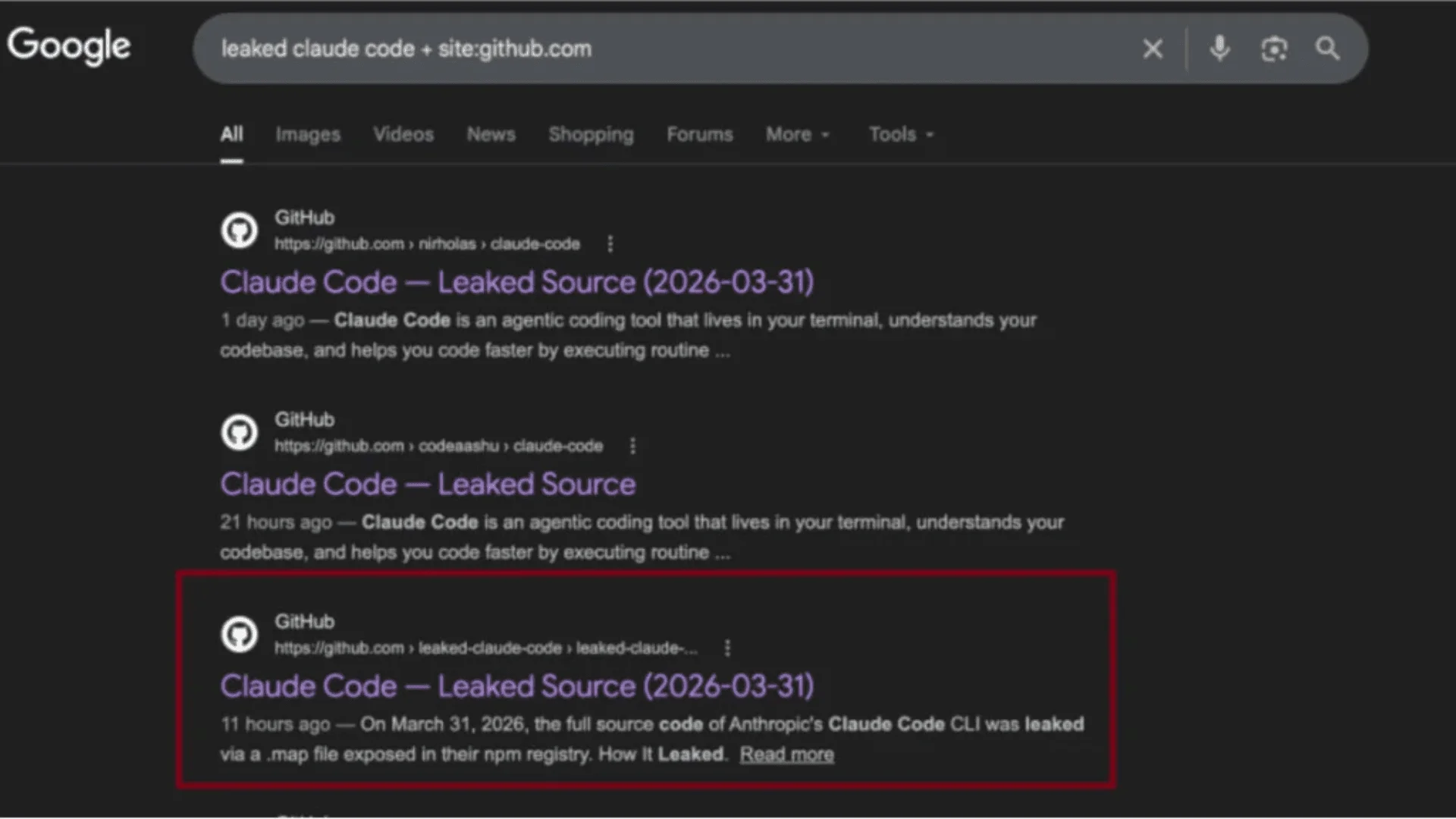

Logo após a divulgação do incidente, pesquisadores de segurança identificaram repositórios falsos no GitHub que afirmavam oferecer o código vazado do Claude Code.

Esses repositórios foram criados especificamente para atrair usuários interessados no material. Para aumentar a visibilidade, os criminosos otimizaram as páginas para aparecer entre os primeiros resultados de busca em pesquisas relacionadas ao vazamento.

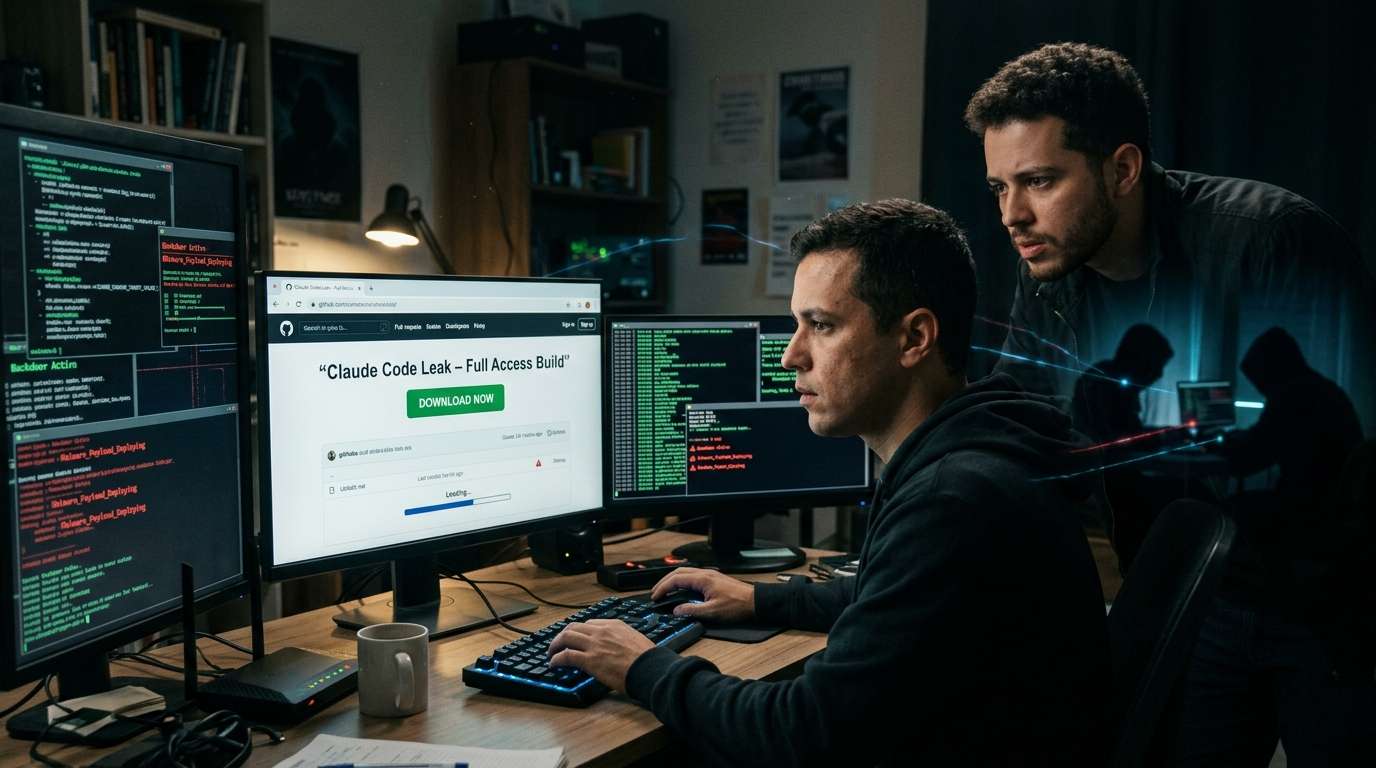

Quem baixa o arquivo acreditando estar acessando o código vazado encontra, na verdade, um pacote malicioso.

Dentro do download existe um executável chamado ClaudeCode_x64.exe, que funciona como um “dropper” — um programa responsável por instalar outras ameaças no sistema da vítima.

Entre os malwares distribuídos estão:

- Vidar, um conhecido ladrão de informações

- GhostSocks, usado para transformar computadores infectados em proxies de rede

Depois de instalado, o Vidar pode roubar uma grande quantidade de dados do computador infectado.

O que o malware pode roubar

Malwares do tipo infostealer são projetados para coletar o máximo possível de informações pessoais.

Entre os dados que podem ser capturados estão:

- senhas armazenadas no navegador

- cookies de login

- carteiras de criptomoedas

- dados de autofill

- histórico de navegação

- arquivos pessoais

Essas informações geralmente são enviadas para servidores controlados pelos criminosos e podem ser usadas em golpes financeiros, roubo de identidade ou ataques posteriores.

Além disso, a ferramenta GhostSocks permite que o computador infectado seja utilizado como proxy residencial, ajudando criminosos a esconder suas atividades online.

Um ataque que aproveita a curiosidade dos usuários

Segundo especialistas em segurança, essa campanha mostra como vazamentos de software podem ser rapidamente explorados por criminosos.

Quando um código popular é exposto, milhares de pessoas correm para baixá-lo e analisá-lo. Esse comportamento cria o cenário perfeito para ataques baseados em engenharia social.

Nesse caso específico, os criminosos exploraram três fatores principais:

- Curiosidade sobre o vazamento

- Alta popularidade da inteligência artificial

- Confiança em plataformas como GitHub

Como muitos desenvolvedores confiam no GitHub para baixar ferramentas, arquivos maliciosos publicados ali podem parecer legítimos à primeira vista.

Como evitar cair nesse tipo de golpe

Especialistas recomendam alguns cuidados simples para evitar infecções por malware relacionadas a esse tipo de incidente:

- Baixar ferramentas apenas de fontes oficiais

- Evitar executar arquivos de repositórios desconhecidos

- Verificar a autenticidade de projetos no GitHub

- Utilizar antivírus atualizado

- Desconfiar de downloads associados a vazamentos

Também é importante lembrar que código vazado raramente é seguro para uso, já que pode ser modificado por terceiros ou conter elementos perigosos.

Um alerta para a segurança da IA

O episódio envolvendo o Claude Code também levanta uma discussão mais ampla sobre segurança no desenvolvimento de inteligência artificial.

Ferramentas de IA estão se tornando cada vez mais complexas e poderosas. Quando um erro de publicação expõe grandes quantidades de código interno, isso pode revelar detalhes técnicos importantes sobre o funcionamento da tecnologia.

Embora o vazamento do Claude Code tenha sido causado por erro humano e não por um ataque direto, especialistas alertam que incidentes desse tipo podem facilitar tanto a análise por concorrentes quanto a exploração por cibercriminosos.

A lição que fica

O caso mostra como a combinação entre vazamentos de software, curiosidade da comunidade e ataques de engenharia social pode criar ameaças rapidamente.

Em poucas horas após o vazamento do Claude Code, criminosos já estavam distribuindo versões falsas da ferramenta infectadas com malware.

Para usuários e desenvolvedores, a principal lição é simples: quando um software aparece na internet prometendo acesso a recursos “vazados”, “desbloqueados” ou “exclusivos”, o mais seguro é manter distância. Na maioria das vezes, o preço da curiosidade pode ser muito mais alto do que parece.

Veja também

- Claude Anthropic, descobre falhas críticas de segurança no Firefox

- Segurança Digital em 2026: Como Proteger Seus Dados, Dispositivos e Privacidade Online

- Operação de Cibersegurança do Google derruba botnet chinesa massiva